Les masques

Les frontières invisibles de votre réseau

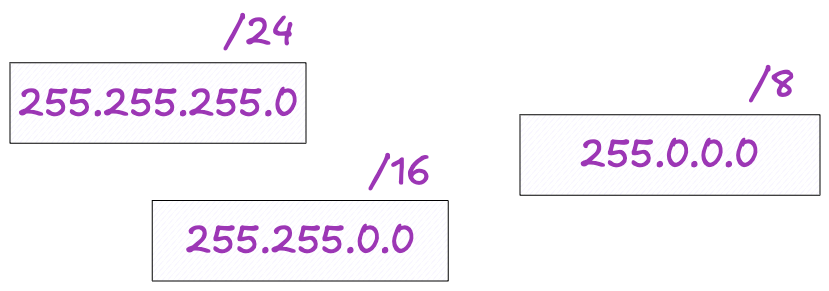

Un masque de sous-réseau (subnet mask en anglais) est une série de 32 bits, c'est à dire 4 octets (rappel : 1 octet = 8 bits).

Un masque de sous-réseau permet de diviser un réseau en sous-réseaux plus petits (pour améliorer la gestion des adresses IP et les performances du réseau).

info

Un masque de sous-réseau défini :

- le nombre d'hôtes (machines) disponibles dans un réseau

- la partie de l'adresse IP qui correspond au réseau

- la partie de l'adresse IP qui correspond aux hôtes