Etude d'un protocole : ARP

Notions Théoriques

Qu'est-ce que le Protocole ARP ?

Le protocole ARP (Address Resolution Protocol) est utilisé pour associer :

- les adresses IP (Internet Protocol)

- aux adresses MAC (Media Access Control).

- Les adresses IP identifient les appareils sur un réseau,

- Les adresses MAC identifient de manière unique chaque carte réseau d'un appareil.

Si la différence n'est pas claire pour vous, n'hésitez pas à consulter le tutoriel "Adresse IP / adresse MAC".

Dans quelle couche du modèle TCP/IP se situe le protocole ARP ?

ARP fait partie de la couche Internet car il est essentiel pour la transmission des paquets IP sur un réseau local.

Bien que certains considèrent parfois ARP comme faisant partie de la couche inférieure (couche accès réseau) en raison de son interaction directe avec les adresses matérielles, il est généralement classé dans la couche Internet du modèle TCP/IP car il est intimement lié au fonctionnement du protocole IP.

Fonctionnement de l'ARP

-

Requête ARP : Lorsqu'un appareil veut communiquer avec un autre appareil sur le même réseau local, il doit connaître l'adresse MAC de l'appareil de destination. Si l'adresse MAC n'est pas déjà connue, l'appareil émetteur envoie une requête ARP. Cette requête est un message de diffusion (broadcast) envoyé à tous les appareils du réseau local, demandant "Qui a cette adresse IP ?".

-

Réponse ARP : L'appareil dont l'adresse IP correspond à celle demandée répond avec une réponse ARP, contenant son adresse MAC. Cette réponse est un message unicast envoyé directement à l'appareil émetteur.

-

Cache ARP : Pour éviter de répéter ce processus à chaque communication, les appareils stockent les correspondances IP-MAC dans un cache ARP. Ce cache est une table de correspondance temporaire qui garde en mémoire les adresses MAC associées aux adresses IP récemment utilisées.

3 types de messages réseau : Unicast, Multicast et Broadcast

| Type | Destinataires | Utilisation typique | Efficacité |

|---|---|---|---|

| Unicast | Un seul destinataire | Navigation Web, courriels | Très efficace pour les communications individuelles |

| Multicast | Plusieurs destinataires (groupe) | Streaming vidéo, conférences en ligne | Plus efficace pour les communications de groupe |

| Broadcast | Tous les nœuds du réseau | Annonces réseau, DHCP | Peut être inefficace sur de grands réseaux |

Unicast

Unicast consiste à envoyer des données d'un seul émetteur à un seul récepteur.

-

Caractéristiques :

- Point à point : Communication directe entre deux nœuds.

- Utilisation courante : Navigation Web, courriels.

- Efficacité : Très efficace pour les communications individuelles.

-

Exemple :

- HTTP : Un utilisateur accède à une page Web, et le serveur envoie les données directement à l'utilisateur.

Multicast

Multicast envoie des données d'un émetteur à plusieurs récepteurs intéressés.

-

Caractéristiques :

- Point à multipoint : Communication vers un groupe de nœuds.

- Utilisation courante : Streaming vidéo, conférences en ligne.

- Efficacité : Plus efficace pour les communications de groupe.

-

Exemple :

- Streaming vidéo : Une diffusion en direct est envoyée à un groupe de spectateurs.

Broadcast

Broadcast envoie des données d'un émetteur à tous les nœuds d'un réseau local.

-

Caractéristiques :

- Point à tous : Communication vers tous les nœuds du réseau.

- Utilisation courante : Annonces réseau, DHCP.

- Efficacité : Peut être inefficace sur de grands réseaux.

-

Exemple :

- DHCP : Un appareil envoie une demande en broadcast pour obtenir une adresse IP.

Sans ARP, les appareils ne pourraient pas établir de communication directe, sur les réseaux locaux (LAN), car ils ne sauraient pas à quelle adresse MAC envoyer les paquets.

Exemple de Trame ARP

Une trame ARP contient plusieurs champs importants :

- Type de matériel : Indique le type de matériel (par exemple, Ethernet).

- Type de protocole : Indique le protocole (par exemple, IPv4).

- Longueur de l'adresse matérielle : Longueur de l'adresse MAC.

- Longueur de l'adresse du protocole : Longueur de l'adresse IP.

- Opération : Indique s'il s'agit d'une requête (1) ou d'une réponse (2).

- Adresse MAC source et Adresse IP source : Adresses de l'appareil émetteur.

- Adresse MAC cible et Adresse IP cible : Adresses de l'appareil destinataire.

Exemple Pratique

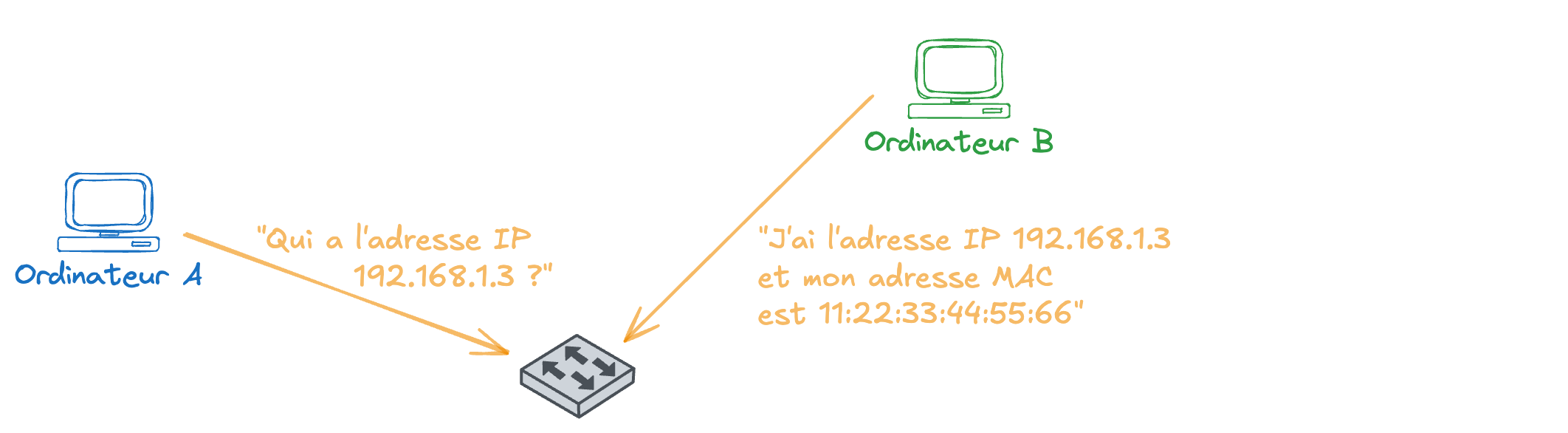

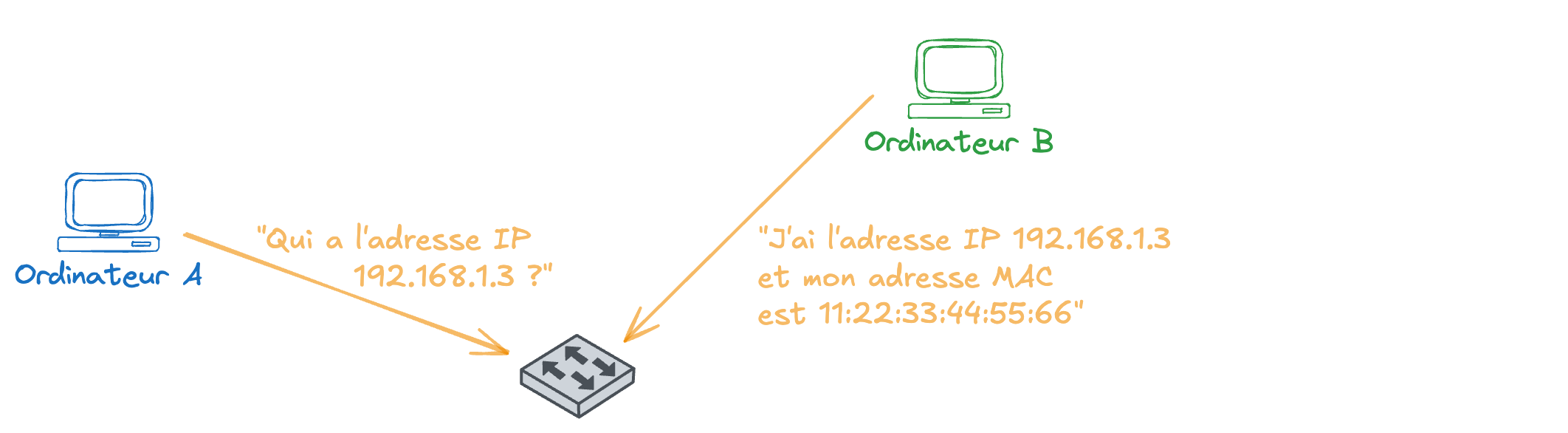

Imaginons un scénario où un ordinateur A veut envoyer des données à un ordinateur B sur le même réseau local.

- Ordinateur A a l'adresse IP

192.168.1.2et l'adresse MACAA:BB:CC:DD:EE:FF. - Ordinateur B a l'adresse IP

192.168.1.3et l'adresse MAC11:22:33:44:55:66.

Voici les étapes de la communication.

-

Requête ARP :

- Ordinateur A envoie une requête ARP en diffusion sur le réseau local : "Qui a l'adresse IP

192.168.1.3?" - La trame ARP contient l'adresse MAC source

AA:BB:CC:DD:EE:FFet l'adresse IP source192.168.1.2.

- Ordinateur A envoie une requête ARP en diffusion sur le réseau local : "Qui a l'adresse IP

-

Réponse ARP :

- Ordinateur B reçoit la requête et répond directement à l'ordinateur A : "J'ai l'adresse IP

192.168.1.3et mon adresse MAC est11:22:33:44:55:66". - La réponse est envoyée en unicast à l'adresse MAC

AA:BB:CC:DD:EE:FF.

- Ordinateur B reçoit la requête et répond directement à l'ordinateur A : "J'ai l'adresse IP

-

Cache ARP :

- Ordinateur A met à jour son cache ARP avec l'entrée

192.168.1.3 -> 11:22:33:44:55:66.

- Ordinateur A met à jour son cache ARP avec l'entrée

-

Transmission des Données :

- Ordinateur A peut maintenant envoyer les données directement à l'adresse MAC

11:22:33:44:55:66.

- Ordinateur A peut maintenant envoyer les données directement à l'adresse MAC

Utilisation du Protocole ARP dans une Attaque Man In The Middle (MITM)

Qu'est-ce qu'une attaque Man In The Middle (MITM) ?

Une attaque MITM se produit lorsque l'attaquant intercepte et éventuellement modifie la communication entre deux parties sans leur consentement.

Comment le Protocole ARP est-il Exploité ?

-

ARP Spoofing (ou ARP Poisoning) :

- L'attaquant envoie des messages ARP falsifiés sur le réseau local.

- Ces messages contiennent des informations incorrectes qui associent l'adresse IP d'une victime à l'adresse MAC de l'attaquant.

-

Interception des Communications :

- Une fois que les tables ARP des victimes sont empoisonnées, les paquets destinés à l'adresse IP de la victime sont envoyés à l'adresse MAC de l'attaquant.

- L'attaquant peut alors intercepter ces paquets, les lire ou les modifier avant de les retransmettre à la destination prévue.

-

Conséquences :

- Espionnage : L'attaquant peut surveiller toutes les communications entre les victimes.

- Manipulation de Données : Les données peuvent être modifiées avant d'être envoyées à la destination.

- Vol d'Informations : Des informations sensibles comme les identifiants de connexion peuvent être volées.

Prévention

Pour se protéger contre les attaques MITM basées sur ARP, plusieurs mesures peuvent être prises :

- Utilisation de Protocoles Sécurisés : Utiliser HTTPS, SSH et autres protocoles sécurisés pour chiffrer les communications.

- Static ARP Entries : Configurer des entrées ARP statiques pour les appareils critiques.

- Outils de Détection : Utiliser des outils de détection d'ARP spoofing pour surveiller et alerter en cas d'anomalies.

Test de Mémorisation/Compréhension

TP : Mise en pratique du protocole ARP

Voici les étapes à suivre.

-

Vérification du cache ARP :

- Ouvrez une ligne de commande.

- Tapez la commande suivante pour afficher le cache ARP :

- Sous Windows :

arp -a - Sous Linux/MacOS :

arp -a

- Sous Windows :

- Notez les entrées affichées.

-

Envoi d'une requête ARP :

- Identifiez une adresse IP sur le même réseau local (par exemple, l'adresse IP de votre routeur).

- Pinger cette adresse IP pour générer une requête ARP :

- Sous Windows/Linux/MacOS :

ping <adresse IP>

- Sous Windows/Linux/MacOS :

- Exemple :

ping 192.168.1.1

-

Vérification du cache ARP (Suite) :

- Réaffichez le cache ARP en utilisant la même commande que précédemment.

- Notez toute nouvelle entrée correspondant à l'adresse IP que vous avez pingée.

-

Suppression d'une entrée du Cache ARP :

- Supprimez une entrée spécifique du cache ARP :

- Sous Windows :

arp -d <adresse IP> - Sous Linux/MacOS :

sudo arp -d <adresse IP>

- Sous Windows :

- Exemple :

arp -d 192.168.1.1

- Supprimez une entrée spécifique du cache ARP :

-

Vérification finale du cache ARP :

- Réaffichez le cache ARP pour vérifier que l'entrée a été supprimée.

Une solution

Vous devez être connecté pour voir le contenu.